ІНФОРМАЦІЙНА БЕЗПЕКА КОРПОРАТИВНИХ БАЗ ДАНИХ

- Дем'ян Калбазов

- 1 сент. 2021 г.

- 5 мин. чтения

В епоху інформатизації та діджиталізації, захист інформації – одне із важливих завдань підприємства, а цифрові дані – критичний актив сучасного підприємства.

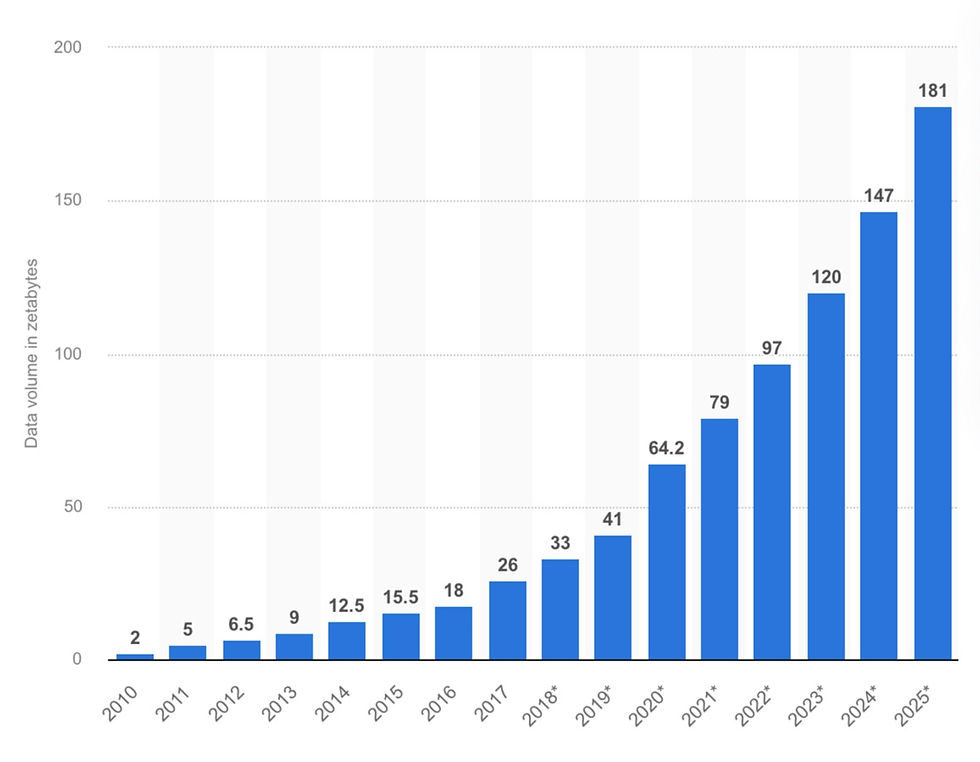

Щодня компанії по всьому світу збирають та генерують велику кількість даних. У 2020 об’єм створених та спожитих даних у світі складає 64 ZBytes (зеттабайт), що становить 64 000 000 000 000 GB (64 трільярди GB). У 2021 прогнозують ріст до 79 ZBytes, а у 2025 прогнозується 181 ZBytes - тобто у 3 рази більше ніж у 2020. Сюди відносяться в першу чергу медіа-контент, big-data та корпоративні дані.

Рисунок 1. Об’єми даних в глобальній мережі

Об’єми даних ростуть, що формує нові завдання для підприємств – зберігання та захист даних. Проте не завжди підприємства усвідомлюють важливість захисту власних даних.

В цій статті ми розглянемо роль автоматизованих баз даних (БД) у роботі підприємства та ключові загрози пов’язані із ними.

У до-цифрову епоху носіями інформації були паперові носії та зберігалась у архівах. Тепер інформація прийняла цифрову форму та зберігається у автоматизованих цифрових БД. Серед них найбільш відомі Oracle, MS SQL, MySQL, PostgreSQL, MongoDB та багато інших.

Використання автоматизованих БД дає можливість обробляти великі масиви даних, які були важкодоступними для обробки раніше. Підприємство в короткий термін може підготувати та опрацювати дані по продажам за тривалий період по всій номенклатурі товарів, всім замовникам та відділенням. Без використання БД така аналітика потребує значних трудозатрат. Використання БД значно підвищує ефективність підприємства та забезпечує цілий пласт даних для подальшого аналізу та обробки.

Без використання автоматизованих БД не обходиться жодна ІТ система обліку та управління підприємством. Як наслідок БД зайняли ключове місце в бізнес-процесах підприємства будь-якого масштабу.

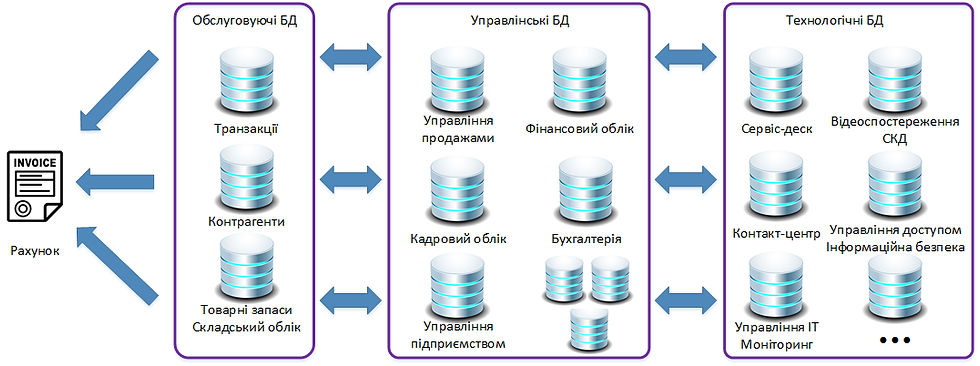

До переліку основних застосувань БД можна віднести:

Системи обліку контрагентів, контрактів та замовлень

Облік товарів

Історія та облік транзакцій

Система оформлених замовлень

Система управління продажами

Кадровий облік

Управління виробництвом

Рисунок 2. Приклад застосування БД у інфраструктурі підприємства

Перелік доповнюється масою вузько-спеціалізованих застосувань, як складський облік, логістика, управління транспортом, управління магазином, моніторинг продуктивності обладнання та інші.

Де-факто, усі операції підприємства, від дзвінка потенційному замовнику до звільнення працівника, від прийняття товару на склад до відвантаження його замовнику, фіксуються у корпоративних БД а інформація використовується на наступних етапах роботи.

Таким чином, у процесі ділової активності підприємство генерує велику кількість цифрових даних на усіх етапах бізнес-моделі.

Важливим компонентом економічної безпеки підприємства є захист корпоративних БД та інформації в них. Захист інформації – це основне завдання процесу управління базами даних, який у англомовних джерелах називають database security. Захист БД варто розглядати у наступних категоріях:

Фізичний захист БД;

Захист продуктивності бази та її моніторинг;

Захист інформації в базі від знищення чи пошкодження;

Контроль доступу;

Облік нових БД, які з’являються в інфраструктурі.

Рисунок 3. Компоненти інформаційної безпеки (ІБ) БД

В першу чергу, захист БД складається із фізичного захисту. Фізичний доступ до бази повинен бути обмеженим та доступним тільки для авторизованого персоналу. Із розвитком хмарних технологій, цей компонент інформаційної безпеки втратив свою актуальність, адже питанням фізичного доступу до обладнання, де зберігається інформація, займається постачальник хмарних сервісів.

Тим не менше, існує багато інших внутрішніх та зовнішніх загроз і деякі з них перелічені нижче.

1. НАДМІРНІ ПРАВА ДОСТУПУ

До бази мають доступ користувачі різних типів та рівнів доступу. Серед них:

Внутрішні користувачі – звичайні працівники, які мають доступ до бази напряму (дуже рідко) або через сторонні додатки;

Системні адміністратори – як правило мають повні права доступу. Кількість адміністраторів може сягати десятків людей, тому виникає проблема контролю дій адміністраторів, використання паролів доступу, видачі ти видалення прав доступу адміністраторам.

Підрядники та партнери, серед яких аутсорсери, розробники ПЗ, замовники і т.п. Доступ до БД надається для розробки та тестування нового ПЗ, оформлення замовлень дочірніми компаніями, самообслуговування on-line чи технічного супроводу БД.

Machine-to-Machine (М2М) комунікації – комунікація між технологічними системами. Це впровадження мобільних додатків, on-line сервісів, взаємна інтеграція управлінських систем та інше. Характерною особливістю є використання АРІ. Прикладом таких комунікацій є інтеграція інтернет магазину з складськими запасами, сервіс-деску з контакт-центром, мобільних додатків з системою управління підприємством. Більшість корпоративних даних обробляється із застосуванням М2М комунікацій.

Рисунок 4. Комунікативні моделі людина-людина, людина-машина, машина-машина

Користувачі можуть зловживати наданим доступом в наступних напрямках:

Зловживання та використання надмірних прав доступу

Зловживання обєктивно-необхідними правами доступу

Зловживання правами, які не використовуються

Слабо-контрольований процес видачі прав доступу до БД як правило формує надмірні права доступу, що завжди створює надлишковий ризик для інформаційної безпеки.

Згідно статистики, 80% атак корпоративних БД виконуються працівниками або екс-працівниками.

До заходів безпеки відносять, по суті, запровадження процесу видачі та обліку виданих доступів, видача мінімально-необхідних прав доступу та впровадження механізму контролю та блокування виданих доступів.

2. SQL Injections

SQL Injections – це вид атаки, при якому зловмисний SQL-код вбудовується в веб-додатки або вставляється зловмисником в текстові поля-форми на веб-сайті (для заповнення ПІБ, № телефону, e-mail, тощо). Без відповідного захисту, такий SQL код може бути переданий від frontend (веб-сайт з яким працює користувач) до backend (внутрішня «кухня» веб-сайту) та виконаним. Кібер-злочинець може отримати необмежений доступ до бази та виконувати SQL команди (наприклад видалити чи скопіювати базу) безпосередньо в БД.

Розділяють два вити атак:

SQL injection атаки спрямовані на традиційні БД

NoSQL injection атаки спрямовані на big data БД

В якості протидії визначають:

Використання Stored Procedure та АРІ замість прямих SQL команд

Впровадження MVC архітектури

Впровадження фаєрволу БД Imperva Database Security

3. НИЗЬКИЙ РІВЕНЬ ДЕТАЛІЗАЦІЇ ПОДІЙ БД (Audit Trail)

В першу чергу це важливо для банківської та фармацевтичної галузі, оскільки низький рівень відслідковування подій у БД представляє ризик не відповідності вимогам національних та міжнародних регуляторів стосовно обробки та зберігання конфіденційних даних. Всі транзакції БД повинні фіксуватись у автоматичному режимі із обов’язковим використанням сторонніх автоматизованих систем обстеження БД. Невиконання цих вимог формує значні ризи БД на різних рівнях.

Рішенням, яке знизить ризик у даному пункті, є використання сторонніх автоматизованих систем аудиту БД. Використання Imperva Database Security є найкращим технологічним рішення галузі.

4. ВИТІК ЧЕРЕЗ РЕЗЕРВНІ КОПІЇ

Хорошою практикою є впровадження процесу регулярного резервування БД. Не менш важливим є впровадження механізму перевірки цілісності резервних копій та можливості відновлення бази із резервної копії.

Важливо також забезпечити захист резервних копій БД. Як правило, резервні копії, навіть з найбільш критичними даними, залишаються не захищеними від викрадення, знищення чи внесення змін. Незахищеність резервних копій формує високий ризик інформаційної безпеки підприємства.

Методи протидії:

Шифрування і бази і резервних копій. Зберігання інформації в зашифрованому вигляді дозволяє забезпечити захист як продуктивної бази так і її резервні копії. Imperva DBS – найкращий спосіб вирішити цю задачу.

Відстежувати та регламентувати доступ до БД та її резервних копій.

5. ВРАЗЛИВОСТІ ТА НАЛАШТУВАННЯ

Часто БД повністю незахищена в результаті некоректного налаштування. Більшість БД мають власні системні облікові записи та конфігураційні параметри по замовчуванню.

Крім того, розробка програмного коду завжди супроводжується програмними дефектами. Для їх усунення компанії-виробники ПЗ випускають оновлення, патчі, інструкції із безпечного використання. Програмні дефекти формують вразливості ПЗ.

Зловмисники, як правило досить кваліфіковані для того, щоб знати які вразливості вбудовані в ту чи іншу БД та які налаштування системи можна використати для несанкціонованого доступу.

Протидія:

Видалення облікових записів, які створені по замовчуванням

Підвищення кваліфікації ІТ персоналу

Використання Imperva DBS для захисту БД від використання вразливостей ПО, виявлення використання підозрілих облікових записів та інше

6. DENIAL OF SERVICE

Олд-скульний але ефективний вид атаки, який сповільнює роботу БД або виводить її з ладу, не дає можливості виконувати продуктивну роботу.

У складних випадках для зупинки DoS атаки, компанії вдаються до відключення БД від мережі інтернет. Це дозволить відновити роботу бази, проте включення інтернет-каналів знову активує DoS активність, що в свою чергу знову виводить базу із робочого стану.

Хоча DoS атака не має на меті викрадення чи пошкодження даних, така атака може дорого обійтись компанії, адже неможливість роботи із даними робить БД безкорисною.

Протидія:

Використання Intrusion Detection System

Постійний моніторинг активності БД, вивчення її вразливостей та блокування можливості їх використання

Очистка трафіку за допомогою хмарних сервісів, типу Imperva Cloud WAF

У цій статті ми розглянули деякі аспекти роботи БД, існуючі загрози та деякі механізми протидії. Найбільш дієвим способом захисту БД є впровадження Imperva DBS та Imperva WAF. Це спеціалізовані програмно-апаратні комплекси, розроблені з метою захисту БД, захисту веб-додатків, очистки нелегітимного трафіку, захисту від використання вразливостей. Imperva DBS вирішить усі ключові завдання захисту БД та забезпечить повну видимість та контроль використання БД у інфраструктурі підприємства.

Впровадження Imperva DBS та Imperva WAF можливе у найкоротші терміни – від 3 до 10 днів, не потребують розширення штату чи вузько-спеціалізованих спеціалістів та формує єдину точку управління захистом корпоративних БД.

Дем’ян К. 2021

Комментарии